En campañas de phishing reutilizables, el atacante no apuesta todo a un único dominio. Construye un flujo que pueda rotar rápido: un dominio “señuelo” para el clic y un “hub” estable que aloja el contenido y se puede reaprovechar. Cuando analizas el caso por redirecciones (en lugar de solo por el nombre del dominio), aparece el patrón.

Qué vimos (ejemplo real)

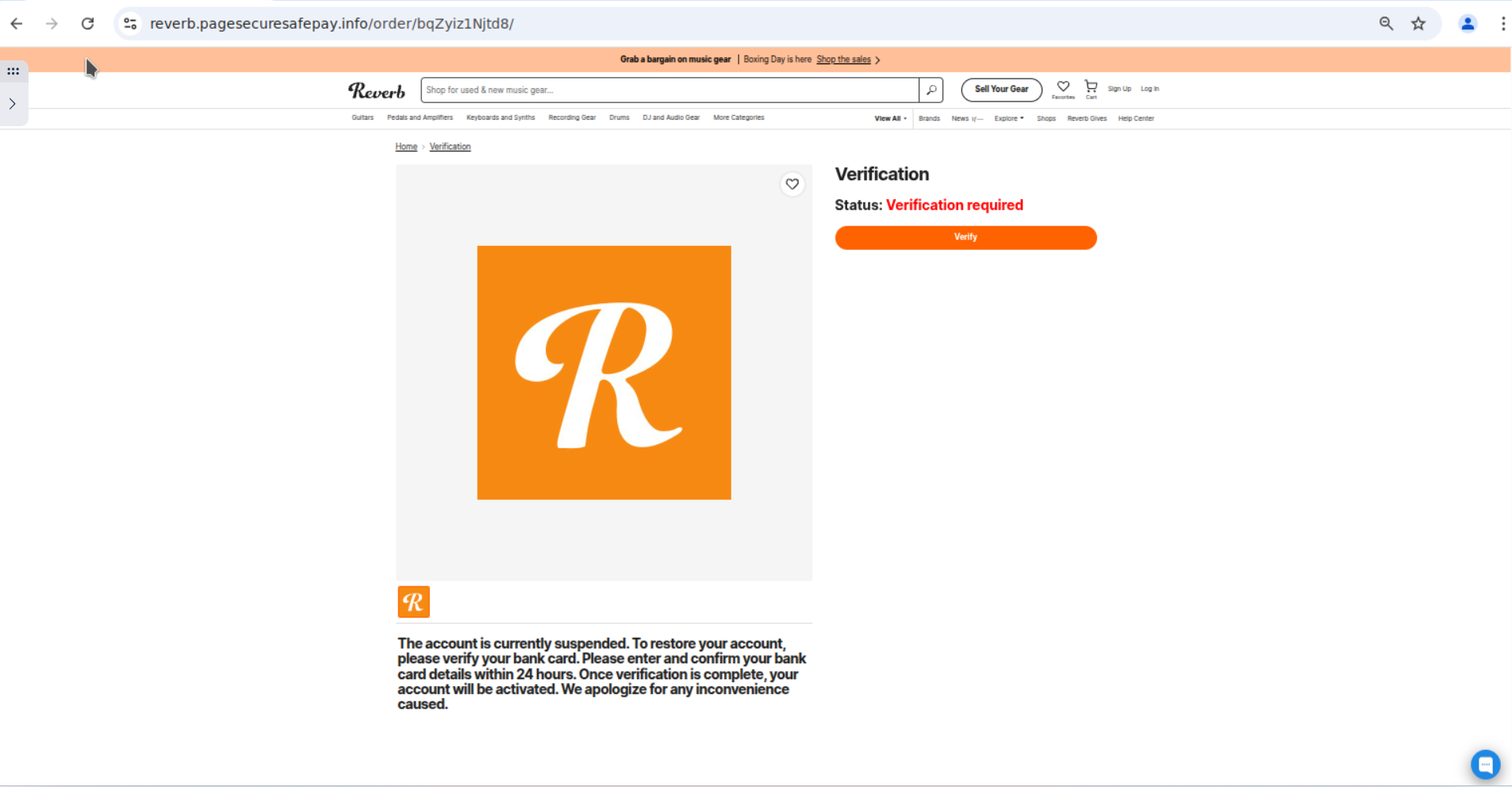

Como ejemplo, observamos un dominio señuelo actuando como punto de entrada (reverbverification[.]shop). Al acceder, redirige a una URL bajo un dominio con términos genéricos:

hxxps://reverb[.]pagesecuresafepay[.]info/

Lo importante aquí no es la marca concreta del subdominio, sino la técnica: el atacante crea un subdominio con token de marca (<marca>.) dentro de un dominio genérico (pagesecuresafepay[.]info) y lo usa como contenedor reutilizable.

Cadena de redirección

La secuencia observada es simple pero efectiva:

- Entrada: el usuario hace clic en un dominio señuelo (ej.:

reverbverification[.]shop). - Salto: el señuelo redirige al “hub” (ej.:

reverb[.]pagesecuresafepay[.]info). - Landing: el contenido final se mantiene bajo el dominio genérico; el atacante puede crear nuevos subdominios para otras marcas/campañas.

Si tu detección solo mira el dominio señuelo (lookalike), verás dominios que aparecen y desaparecen. Si además sigues redirecciones y “hubs” genéricos, podrás descubrir infraestructura reutilizable que se repite entre campañas.

El problema: hubs en dominios genéricos

Este patrón está pensado para escalar. El dominio genérico actúa como “plataforma” del atacante y los subdominios con tokens de marca actúan como plantillas por campaña. Ventajas operativas típicas:

- Reutilización: un solo dominio genérico puede alojar múltiples campañas (una por subdominio).

- Rotación rápida: si se bloquea el dominio señuelo, se crea otro y se apunta al mismo “hub”.

- Confusión para el usuario: muchos usuarios se fijan solo en el token de marca al inicio (

<marca>.), no en el dominio registrable real. - Economía de escala: menos esfuerzo en despliegue y mantenimiento de infraestructura.

Detección: más allá del dominio lookalike

Desde el principio, nuestra preocupación no ha sido solo detectar dominios, sino también detectar subdominios. En campañas modernas, el subdominio es donde se “inyecta” el token de marca y donde el atacante pivota para reutilizar infraestructura. Esa realidad ha marcado el desarrollo de los módulos y su motor de detección.

En campañas reutilizables, el subdominio es la capa donde el atacante “personaliza” la suplantación, mientras el dominio base se mantiene como hub.

Notmining Platform está diseñada para cubrir ambos lados del problema:

- Monitorización de dominios lookalike: detección de registros y actividad asociada a tokens de marca, variantes y combinaciones de alto riesgo (verify, secure, login, support, etc.).

- Detección orientada a subdominios: módulos como Zero Scam, Zero Scam SSL y Generic Phishing incluyen detección de subdominios además de dominios, porque el subdominio suele ser el vector de suplantación dentro de infraestructura reutilizable.

- Generic Phishing: además de marcas, también se monitorizan dominios con términos genéricos que los atacantes reutilizan como “contenedores” de campañas.

- Descubrimiento de subdominios: sobre esos dominios genéricos, se realiza un descubrimiento activo de subdominios probando palabras configuradas por el usuario (por ejemplo, marca y productos) combinadas con el dominio genérico. Esto permite localizar patrones del tipo

<marca>.<dominio-genérico>sin depender de reportes externos. - Similitud de contenido: detección por señales de estructura y contenido para identificar landings y kits reutilizados, incluso cuando el dominio cambia.

- Monitorización de cambios: cuando un activo se añade a monitorización, se alerta de cambios relevantes que se produzcan en el dominio monitorizado, incluida la aparición de nuevos subdominios.

El resultado práctico es más cobertura y menos puntos ciegos cuando el atacante separa dominio señuelo e infraestructura.

Indicadores (IOCs)

Indicadores observados en el ejemplo:

- Dominio señuelo:

reverbverification[.]shop - Destino (landing):

reverb[.]pagesecuresafepay[.]info

Recomendación para equipos de detección: registra y correlaciona redirecciones desde dominios lookalike hacia dominios genéricos. Cuando el destino se repite, normalmente indica reutilización de infraestructura.

Recomendaciones rápidas

- Bloqueo por capa: bloquea el dominio señuelo y el destino a nivel DNS, proxy y filtrado web.

- Hunting por redirección: revisa logs HTTP para encontrar otros dominios que redirijan a

*[.]pagesecuresafepay[.]info. - Respuesta: inicia acciones de takedown tanto por hosting (contenido) como por registrador (dominio), priorizando el “hub” genérico si se confirma reutilización.

- Prevención: refuerza educación al usuario y MFA, asumiendo que campañas de este tipo persiguen robo de credenciales.

Puntos clave

- El dominio que el usuario ve en el enlace no siempre es donde vive la campaña.

- Los dominios genéricos con subdominios de marca permiten reutilizar infraestructura entre múltiples suplantaciones.

- Combinar monitorización de lookalike con generic phishing y descubrimiento de subdominios reduce puntos ciegos.

- La prioridad operativa suele estar en identificar y tumbar el “hub” reutilizable.